Em um modo onde dados são considerados ativos estratégicos, a cibersegurança corporativa deixou de ser um diferencial e passou a ser uma exigência operacional.

Ataques virtuais, vazamentos de informações e sequestro de dados podem comprometer a reputação, gerar prejuízos financeiros e até inviabilizar a continuidade do negócio. Por isso, investir em suporte de TI para empresas tornou-se uma medida essencial para mitigar riscos e garantir a integridade dos sistemas.

O Crescimento das Ameaças Digitais

Nos últimos anos, o volume e a complexidade dos ataques cibernéticos cresceram exponencialmente. Técnicas como phishing, ransomware, engenharia social e exploração de vulnerabilidades são utilizadas para acessar informações confidenciais.

O ransomware, por exemplo, ganhou notoriedade global após ataques de grande escala como o WannaCry, que afetou milhares de organizações em diversos países. Esse tipo de ameaça criptografa dados corporativos e exige pagamento para liberação, causando interrupções severas nas operações.

A popularização do trabalho remoto ampliou a superfície de ataque. Redes domésticas, dispositivos pessoais e conexões inseguras passaram a fazer parte do ambiente corporativo, exigindo políticas mais robustas de proteção.

Principais Vulnerabilidades em Ambientes Empresariais

Grande parte dos incidentes de segurança ocorre devido a falhas internas. Entre as vulnerabilidades mais comuns estão:

- Senhas fracas ou reutilizadas

- Falta de atualização de sistemas

- Ausência de autenticação multifator

- Configurações inadequadas em servidores e nuvem

- Treinamento insuficiente de colaboradores

Empresas que utilizam serviços de computação em nuvem, como os oferecidos pela Amazon Web Services, Microsoft Azure ou Google Cloud, precisam adotar boas práticas de configuração e monitoramento constante. Embora esses provedores ofereçam infraestrutura segura, a responsabilidade pela proteção dos dados também é do cliente.

A Importância da Governança de Dados

A proteção de dados não se limita à instalação de antivírus ou firewall. É necessário implementar uma política estruturada de governança da informação. Isso envolve:

- Mapeamento dos dados sensíveis

- Controle de acesso baseado em perfis

- Monitoramento contínuo de atividades

- Auditorias periódicas

- Plano de resposta a incidentes

No Brasil, a Lei Geral de Proteção de Dados Pessoais (LGPD) estabelece regras claras sobre coleta, armazenamento e tratamento de dados pessoais. O descumprimento pode resultar em multas significativas e danos à imagem da organização.

Portanto, alinhar a estratégia de segurança à legislação vigente é uma etapa indispensável na estruturação da cibersegurança corporativa.

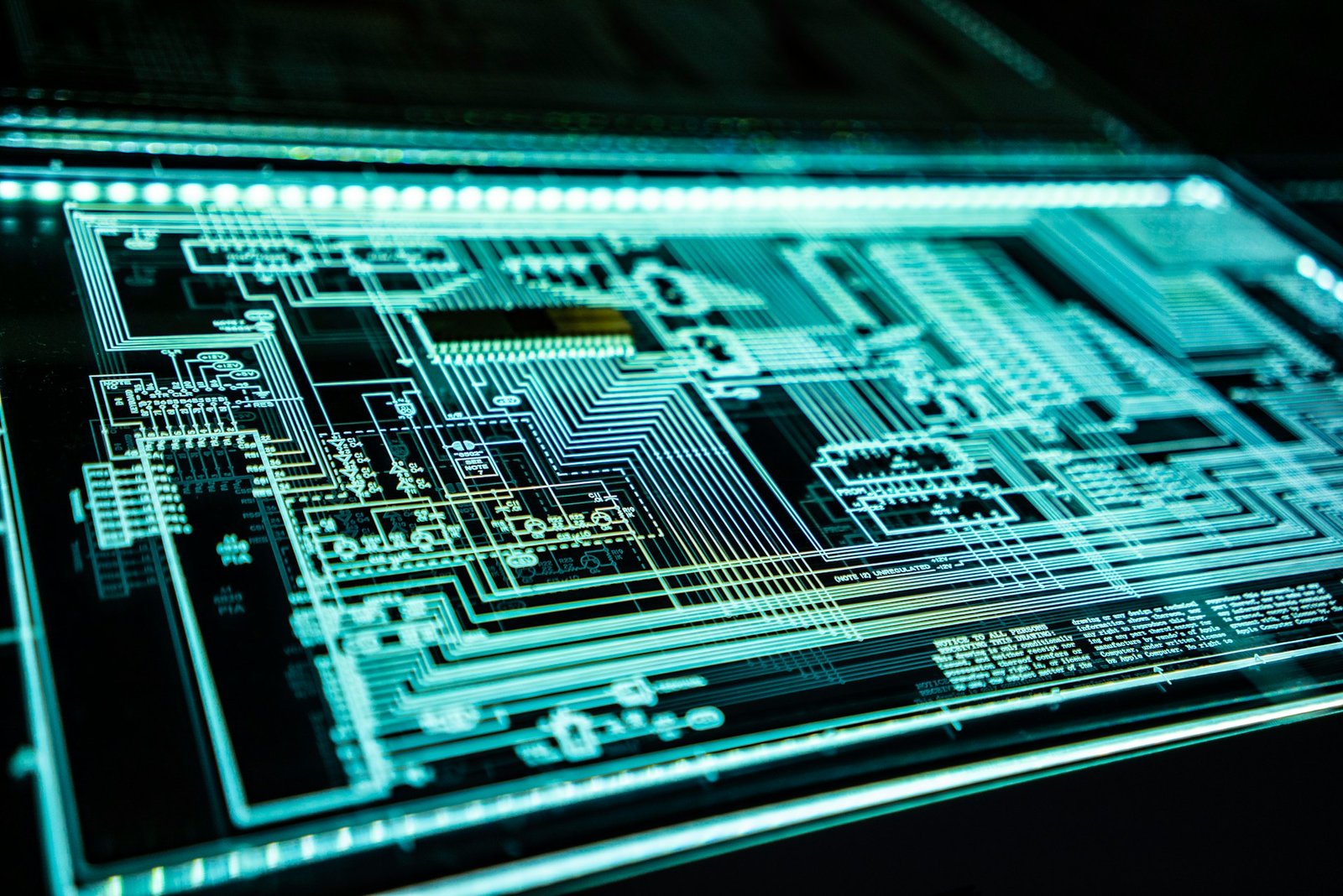

Tecnologias Essenciais para Proteção Empresarial

Para reduzir riscos de vazamentos, algumas tecnologias são consideradas fundamentais:

1. Firewall de Próxima Geração (NGFW)

Permite inspeção profunda de pacotes e identificação de ameaças avançadas.

2. Endpoint Detection and Response (EDR)

Monitora dispositivos em tempo real e responde automaticamente a comportamentos suspeitos.

3. Criptografia de Dados

Garante que informações armazenadas ou transmitidas não possam ser interpretadas por terceiros não autorizados.

4. Backup Automatizado

Mantém cópias seguras dos dados, possibilitando rápida recuperação em caso de ataque.

5. Autenticação Multifator (MFA)

Adiciona uma camada extra de proteção além da senha tradicional.

Essas soluções, quando integradas, criam uma arquitetura de defesa em profundidade, reduzindo significativamente a probabilidade de incidentes graves.

Cultura Organizacional e Treinamento

A tecnologia, isoladamente, não resolve o problema. Estudos indicam que o fator humano ainda é o principal vetor de ataque. Colaboradores despreparados podem clicar em links maliciosos ou compartilhar credenciais inadvertidamente.

Treinamentos periódicos de conscientização em segurança da informação ajudam a criar uma cultura preventiva. Simulações de phishing, workshops internos e políticas claras de uso de sistemas fortalecem a postura defensiva da organização.

É essencial que a alta liderança esteja envolvida na estratégia de segurança, tratando o tema como prioridade estratégica e não apenas operacional.

Monitoramento Contínuo e Resposta a Incidentes

Não basta prevenir; é necessário detectar e reagir rapidamente. O monitoramento contínuo por meio de ferramentas de SIEM (Security Information and Event Management) permite identificar padrões anômalos antes que se tornem crises.

Um plano de resposta a incidentes deve definir:

- Responsáveis pela contenção

- Procedimentos de comunicação

- Estratégia de recuperação

- Avaliação pós-incidente

Empresas que possuem processos estruturados conseguem reduzir drasticamente o tempo de inatividade e os impactos financeiros decorrentes de ataques.

O Papel Estratégico do Suporte Especializado

Diante da complexidade do cenário digital, contar com suporte de TI para empresas deixa de ser um custo e passa a ser um investimento estratégico. Profissionais especializados são capazes de implementar políticas, configurar ferramentas adequadas e acompanhar atualizações constantes de segurança.

A terceirização de serviços de TI também permite que pequenas e médias empresas tenham acesso a tecnologias avançadas sem a necessidade de manter uma equipe interna altamente especializada.

A cibersegurança corporativa é um pilar essencial para a sustentabilidade dos negócios na era digital. Proteger dados não é apenas uma questão técnica, mas estratégica e jurídica.

Empresas que adotam políticas estruturadas, investem em tecnologia adequada e promovem cultura de segurança conseguem minimizar riscos e fortalecer sua reputação no mercado.

Em um ambiente empresarial, prevenir vazamentos e proteger informações confidenciais é uma responsabilidade contínua. A implementação de boas práticas aliada a um suporte de TI para empresas eficiente é o caminho mais seguro para garantir estabilidade, confiança e crescimento sustentável.